Seja em uma startup ou em uma corporação global, o desafio de gerenciar quem pode ver ou modificar o quê dentro dos sistemas da empresa é gigantesco. É exatamente para resolver esse problema de forma escalável e segura que o RBAC (Role-Based Access Control, ou Controle de Acesso Baseado em Funções) foi criado.

Para entender tudo sobre o assunto, precisamos desmistificar o que ele é, por que é fundamental e se ele realmente é o “novo” padrão da segurança em nuvem.

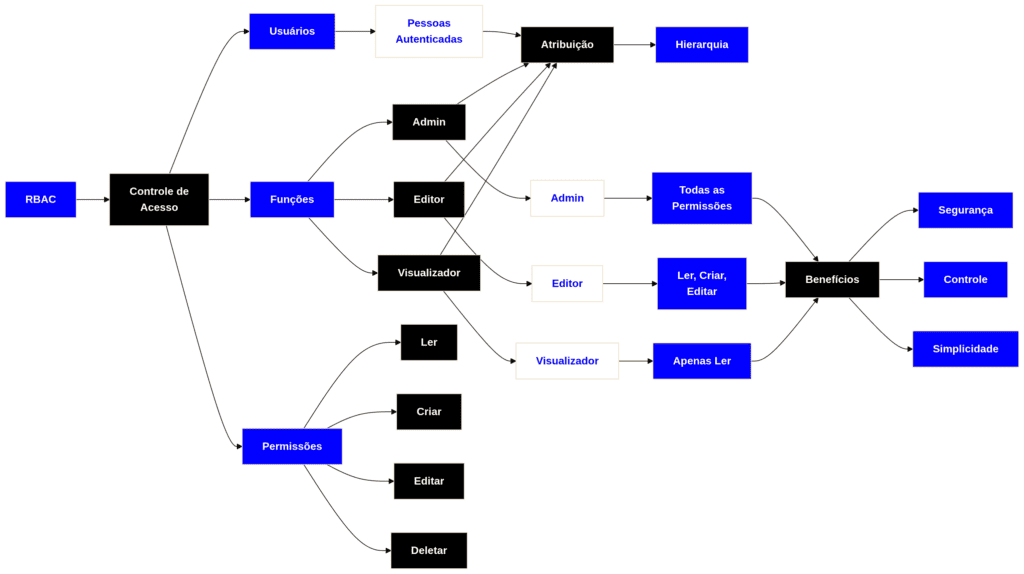

O que é o RBAC e como ele funciona?

O RBAC é um método de segurança que restringe o acesso a sistemas e redes com base nas funções (roles) que os usuários exercem dentro de uma organização.

Em vez de atribuir permissões individualmente para cada funcionário (o que seria um pesadelo administrativo), você cria Funções e atribui Permissões a essas funções. Depois, basta alocar os Usuários nas funções adequadas.

A estrutura lógica funciona assim:

| Permissões | Funções (Roles) | Usuários |

| Ações que podem ser executadas (ex: “ler banco de dados”, “deletar servidor”, “editar planilhas”). | Agrupamentos lógicos de permissões que definem um cargo (ex: “Analista de RH”, “Engenheiro de Dados Sênior”, “Auditor”). | As pessoas (ou sistemas) reais que recebem uma ou mais funções. |

Se o “João” é promovido de Analista Júnior para Sênior, a equipe de TI não precisa alterar dezenas de permissões individuais. Basta remover o João da função “Júnior” e adicioná-lo à função “Sênior”.

Por que devemos usar o RBAC?

A adoção do RBAC deixou de ser uma “boa prática” para se tornar uma exigência básica de governança de TI. Os principais motivos incluem:

- Aplicação do Princípio do Privilégio Mínimo (PoLP): O RBAC garante que um usuário tenha apenas os acessos estritamente necessários para realizar seu trabalho, reduzindo drasticamente a superfície de ataque caso a conta dele seja comprometida.

- Eficiência Operacional: Processos de onboarding (entrada de funcionários) e offboarding (saída) tornam-se rápidos e automatizados. Quando alguém sai da empresa, desativar o usuário revoga automaticamente todos os acessos associados à sua função.

- Auditoria e Compliance: Para estar em conformidade com leis como LGPD, GDPR ou normas como ISO 27001, você precisa provar quem tem acesso a quais dados. O RBAC torna essa auditoria clara e mapeável.

O RBAC é o “novo” padrão de segurança Cloud?

Para ser direto: não, o RBAC não é novo. O conceito existe desde a década de 1990. No entanto, ele é o padrão fundamental e absoluto da segurança em nuvem moderna.

Provedores como AWS, Microsoft Azure e Google Cloud Platform (GCP) utilizam o RBAC como o coração dos seus sistemas de IAM (Identity and Access Management). Você não gerencia a nuvem de forma segura sem dominar o RBAC.

Porém, a verdadeira “novidade” e o próximo passo natural na evolução da segurança em nuvem é o ABAC (Attribute-Based Access Control).

A tabela abaixo esclarece a diferença para que você entenda a evolução:

| Característica | RBAC (Role-Based) | ABAC (Attribute-Based) |

| Base do Acesso | Função/Cargo do usuário (Ex: “Gerente Financeiro”). | Atributos do usuário, recurso e ambiente (Ex: Cargo + Horário + Localização). |

| Complexidade | Baixa/Média (Fácil de implementar no início). | Alta (Requer motores de políticas dinâmicos). |

| Flexibilidade | Estática (O acesso é o mesmo, não importa de onde o usuário acesse). | Dinâmica (Pode bloquear o acesso do “Gerente” se ele estiver acessando de uma rede pública de madrugada). |

| Uso na Nuvem | Padrão atual para organizar permissões base (IAM). | Evolução sendo adotada para dados ultrassensíveis (Zero Trust). |

Boas Práticas para Implementar RBAC

Se você está estruturando o RBAC na sua empresa ou ambiente cloud, siga estas regras de ouro:

- Comece pequeno: Não tente criar funções para cada micro-atividade. Comece com funções amplas (Leitura, Escrita, Administração) e refine conforme necessário.

- Evite o “Creep de Privilégios”: Revise periodicamente as funções. É comum que usuários acumulem funções antigas quando mudam de departamento.

- Não atribua permissões diretamente: Se um usuário precisa de um acesso temporário, crie uma função temporária. Nunca fuja do modelo Função -> Permissão.