No mundo da segurança da informação, os dados raramente ficam parados em um único lugar para sempre. Eles são constantemente criados, armazenados, acessados e transferidos. Para proteger essas informações de forma eficaz contra vazamentos e ataques cibernéticos, é fundamental entender os diferentes “estados” em que elas podem existir.

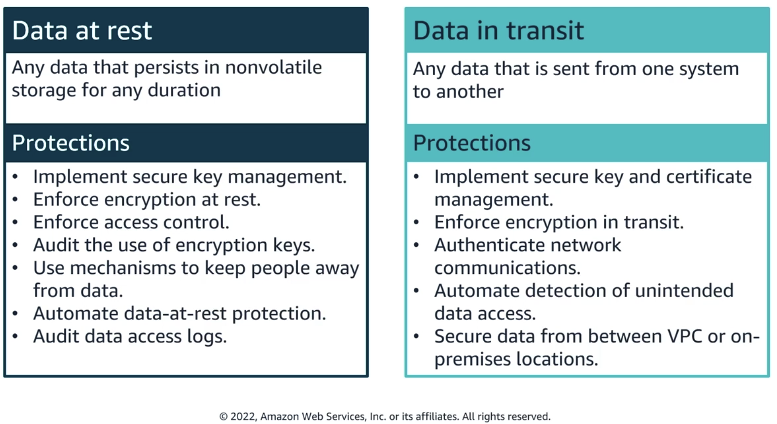

Os dois estados mais críticos no ciclo de vida da informação são os Dados em Repouso (Data at Rest) e os Dados em Trânsito (Data in Transit).

O que são Dados em Repouso (Data at Rest)?

Dados em repouso referem-se a todas as informações inativas que estão armazenadas fisicamente ou logicamente e não estão sendo ativamente lidas, processadas ou transmitidas pela rede.

- Exemplos comuns: Arquivos salvos no disco rígido de um notebook, bancos de dados hospedados em servidores locais, backups em fitas ou nuvem e fotos salvas em um smartphone.

- Ameaças principais: Roubo físico de dispositivos (como perder um laptop), acesso não autorizado por hackers que invadiram o servidor, ou ameaças internas (funcionários mal-intencionados copiando dados).

- Como proteger: A estratégia de defesa primária é a criptografia de disco ou arquivo (como o padrão AES) e a implementação de fortes controles de acesso (senhas, autenticação multifator e políticas de privilégio mínimo). Se o disco for roubado, os dados continuarão ilegíveis sem a chave de descriptografia correta.

O que são Dados em Trânsito (Data in Transit)?

Também conhecidos como dados em movimento (Data in Motion), são as informações que estão ativamente viajando de um local para outro, seja através da internet pública, de uma rede corporativa privada ou entre serviços na nuvem.

- Exemplos comuns: O envio de um e-mail, a submissão de credenciais de login em um site, a transferência de arquivos via FTP, ou mensagens enviadas em aplicativos de comunicação.

- Ameaças principais: Interceptação na rede, ataques Man-in-the-Middle (MitM) onde o invasor captura os pacotes de dados no meio do caminho, ou conexões via redes Wi-Fi públicas e não seguras.

- Como proteger: A proteção exige que os dados sejam criptografados antes de serem enviados e descriptografados apenas ao chegar no destino legítimo. Isso é feito utilizando protocolos de comunicação seguros, como TLS/SSL (resultando no HTTPS dos sites), redes privadas virtuais (VPNs) e criptografia de ponta a ponta.

Principais Diferenças

A tabela abaixo resume as diferenças fundamentais entre os dois estados:

| Característica | Dados em Repouso (Data at Rest) | Dados em Trânsito (Data in Transit) |

| Estado Físico | Inativos, armazenados em uma mídia de armazenamento. | Ativos, movendo-se através de uma rede. |

| Maior Vulnerabilidade | Roubo de dispositivos, acessos não autorizados a servidores, falhas de permissão. | Interceptação de rede (sniffing), ataques Man-in-the-Middle. |

| Estratégia de Proteção | Criptografia em nível de disco/banco de dados (ex: AES-256), Firewalls, Gestão de Identidade. | Criptografia de canal (ex: TLS/SSL, IPsec), VPNs, Criptografia ponta a ponta. |

| Desempenho | A criptografia/descriptografia ocorre no momento de leitura/gravação no disco. | A criptografia ocorre em tempo real durante a transmissão dos pacotes. |

Conclusão

Uma estratégia de segurança cibernética robusta não escolhe proteger um em detrimento do outro. Seus dados precisam estar blindados em ambos os cenários. Um banco de dados fortemente criptografado (repouso) não serve de nada se essas informações forem transmitidas em texto puro (trânsito) para a tela do usuário final, e vice-versa.